Sécurité en action

- Sécuriser d’abord les actifs critiques : prioriser remédiation pour obtenir quick wins et réduire la surface d’attaque et limiter impacts financiers.

- Détecter et répondre via SIEM, MDR et EDR : améliorer visibilité, corrélation d’alertes et réduire MTTD et MTTR grâce à SOAR automatisés.

- Pilotage et KPI pour démontrer ROI : mesurer incidents évités, rapporter gains mensuels et effectuer revues trimestrielles.

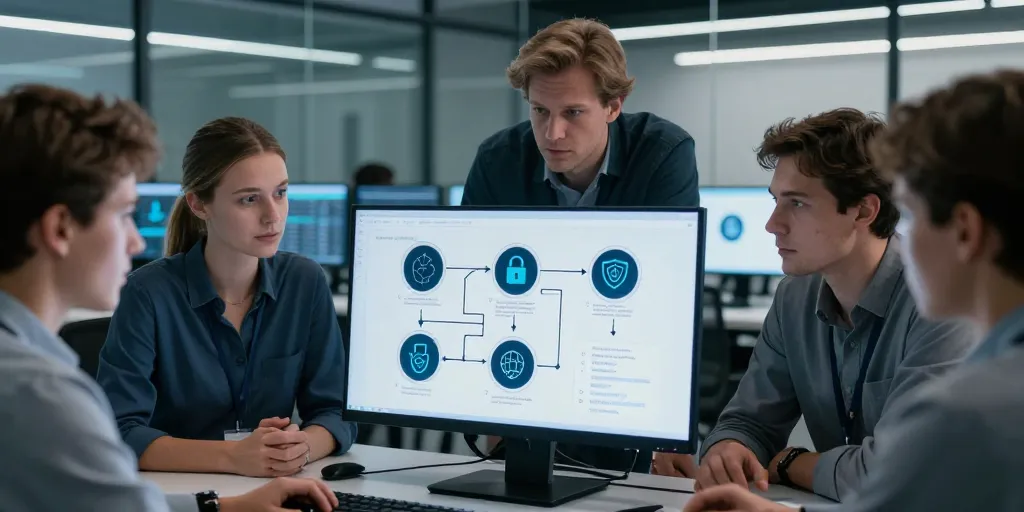

Une alerte en pleine nuit force une réunion d’urgence au SOC et le café refroidit vite. Les visages montrent fatigue et frustration après une détection tardive. Ce constat révèle un fossé entre réaction et anticipation dans les ETVous cherchez une méthode qui réduit incidents et montre un ROI rapide. Le texte suivant expose une méthode pragmatique en six étapes pour changer la donne.

Le contexte et l’objectif de la méthode en 6 étapes pour réduire les incidents.

Une approche proactive vise à prévenir compromissions plutôt que subir conséquences. Les gains chiffrés comprennent baisse du MTTR et limitation impacts financiers. Ce travail distingue déploiement systématique et bricolage ponctuel. Vous gardez l’objectif simple et Sécuriser d’abord les actifs critiques pour obtenir quick wins.

| Étape | Intitulé | Objectif | Résultat attendu |

|---|---|---|---|

| 1 | Bilan initial et cartographie des risques | Identifier angles morts et actifs critiques | Priorités claires et quick wins identifiés |

| 2 | Remédiation des vulnérabilités critiques | Réduire les vecteurs d’exploitation immédiats | Surface d’attaque réduite |

| 3 | Déploiement de détection avancée et SIEM | Améliorer visibilité et corrélation des alertes | Détection précoce des compromissions |

| 4 | Mise en place de chasse aux risques et MDR | Combiner automatisation et supervision humaine | Réduction des faux positifs et alert fatigue |

| 5 | Automatisation des playbooks SOAR | Accélérer remédiation et réduire MTTR | Actions répétables et mesurables |

| 6 | Pilotage, KPI et amélioration continue | Mesurer ROI et adapter la roadmap | Soutien de la direction et budget sécurisé |

Le profil du responsable sécurité ciblé et ses priorités opérationnelles.

Une persona type ressemble à Marie Dupont responsable sécurité d’une ETI avec budgets contraints. Les préoccupations couvrent cloud et OT tout en demandant preuve chiffrée. Ce responsable veut une roadmap actionnable et gains rapides pour sécuriser budget. Vous attendez indicateurs clairs et livrables priorisés.

La synthèse des attentes SEO et format de contenu pour convertir les lecteurs.

Le format optimal combine guide pilier checklist et étude de cas pour convertir. Une FAQ PAA et schema HowTo améliorent visibilité et intent commercial. Ce mix doit proposer CTA audit gratuit et preuve sociale chiffrée. Vous mettez en avant Checklist opérationnelle pour décision rapide pour capter direction.

La mise en œuvre détaillée de la méthode en 6 étapes pour réduire les incidents.

Un plan d’exécution liste actions outils et responsabilités. Les choix techniques incluent Zero Trust segmentation et microsegmentation pour limiter accès. Ce schéma relie MDR EDR SIEM SOAR et ITSVous mesurez succès par KPI et revues régulières.

| Solution | Rôle clé | Avantage principal | Critère de sélection |

|---|---|---|---|

| MDR | Détection + réponse managée | Expertise SOC externalisée | SLA, niveau d’investigation, intégration SIEM |

| EDR | Protection endpoints | Blocage et remédiation locale | Couverture OS, détection comportementale |

| SIEM / SOAR | Corrélation et orchestration | Visibilité centrale et automatisation | Scalabilité, parsers, playbooks adaptables |

Le choix des outils MDR EDR SIEM SOAR et critères de sélection adaptés.

Le cahier des charges liste APIs SLA et intégrations ITSUne grille d’évaluation pèse coûts délais et TCCe appel d’offres light facilite comparaison fournisseurs. Vous priorisez APIs ouvertes et temps déploiement courts comme critère majeur.

Le pilotage KPI et le modèle de ROI pour démontrer la valeur à la direction.

Un dashboard synthétique sert reporting opérationnel et COMELes KPI incluent MTTR MTTD nombre incidents évités et coût moyen évité. Ce modèle calcule économies évitées versus investissements sur 12 mois. Vous reportez métriques mensuelles et synthèse trimestrielle.

La gouvernance, tests et culture pour pérenniser une posture proactive.

Le rôle gouvernance définit responsabilités RSSI SOC et L3. Une intégration ITSM crée workflows et tickets traçables. Ce fonctionnement impose Revues trimestrielles et tests réguliers pour garder niveau. Vous planifiez exercices purple team et tabletop périodiques.

Le développement des playbooks SOAR et des exercices de chasse aux risques réguliers.

Un catalogue de playbooks priorise phishing mouvement latéral exfiltration et remédiation. Les livrables incluent triggers remédiation et playbooks testés. Ce planning recommande chasse mensuelle et suivi métriques. Vous commencez par ces modèles opérationnels.

- Playbook phishing : isolation compte et blocage

- Playbook lateral movement : segmentation et confinement

- Playbook exfiltration : coupes flux et analyse

- Chasse mensuelle : échantillons endpoints et logs

- Tabletop trimestriel : rôles et communication crise

Les actions de formation, sensibilisation et alignement inter‑équipes pour résilience cyber.

Le plan de formation couvre SOC et sensibilisation métiers. Une alternance technique et exercices élève compétence pratique. Ce mix inclut formation SOC et threat hunting avancée et simulations. Vous suivez progression par tests et indicateurs.

Les ressources téléchargeables, études de cas et CTA pour accélérer la mise en place.

Un kit d’assets accélère passage à l’action par RSSI pressé. Les éléments comprennent checklist feuille de route et modèle business case. Ce pack doit contenir étude de cas sectorielle chiffrée et template ROVous proposez formulaire audit ou démonstration MDR en CTA.

Le contenu téléchargeable utile pour un passage à l’action rapide par un RSSI.

Le checklist sert audit initial et priorisation immédiate. Une feuille de route détaille jalons 6 12 24 mois. Ce playbook d’urgence minimal sécurise première réponse. Vous utilisez ces templates pour convaincre direction.

La preuve terrain et l’étude de cas synthétique pour démontrer impact et économie.

Un cas client illustre déploiement ciblé et gains rapides. Les mesures montrent baisse incidents et restauration accélérée. Ce retour affiche MTTR réduit de 60 pourcent et incidents évités chiffrés. Vous utilisez ce talk track pour réclamer budget.

Les conseils de style et de lecture pour une expérience claire et actionnable.

Le ton reste pragmatique et expert pour inspirer confiance. Une structure favorise paragraphes courts encadrés quick wins et FACe format exige extraits 40 60 mots pour PAA et balisage. Vous guidez lecteur par CTA progressifs et rappels bénéfices.

Le format des extraits et FAQ pour apparaître dans les résultats enrichis.

Le schéma FAQ contient cinq questions fréquentes avec réponses courtes 40 60 mots. Une balise schema FAQ et HowTo améliore chances d’extrait enrichi. Ce format capte intent informationnelle et commerciale. Vous testez affichage mobile en priorité.

Les transitions éditoriales entre sections pour maintenir une lecture fluide et engagée.

Le fil rouge rappelle bénéfices et prochaines actions à chaque transition. Une phrase courte annonce la suite puis récapitule gain attendu. Ce principe maintient attention et facilite passage à l’action. Vous intégrez CTA contextualisés comme checklist et audit.

Un dernier conseil direct pour RSSI : priorisez actifs critiques et détection. Les revues régulières et playbooks concrets verrouillent gains sur le long terme. Ce rythme mensuel opérationnel et trimestriel direction rend la posture durable.