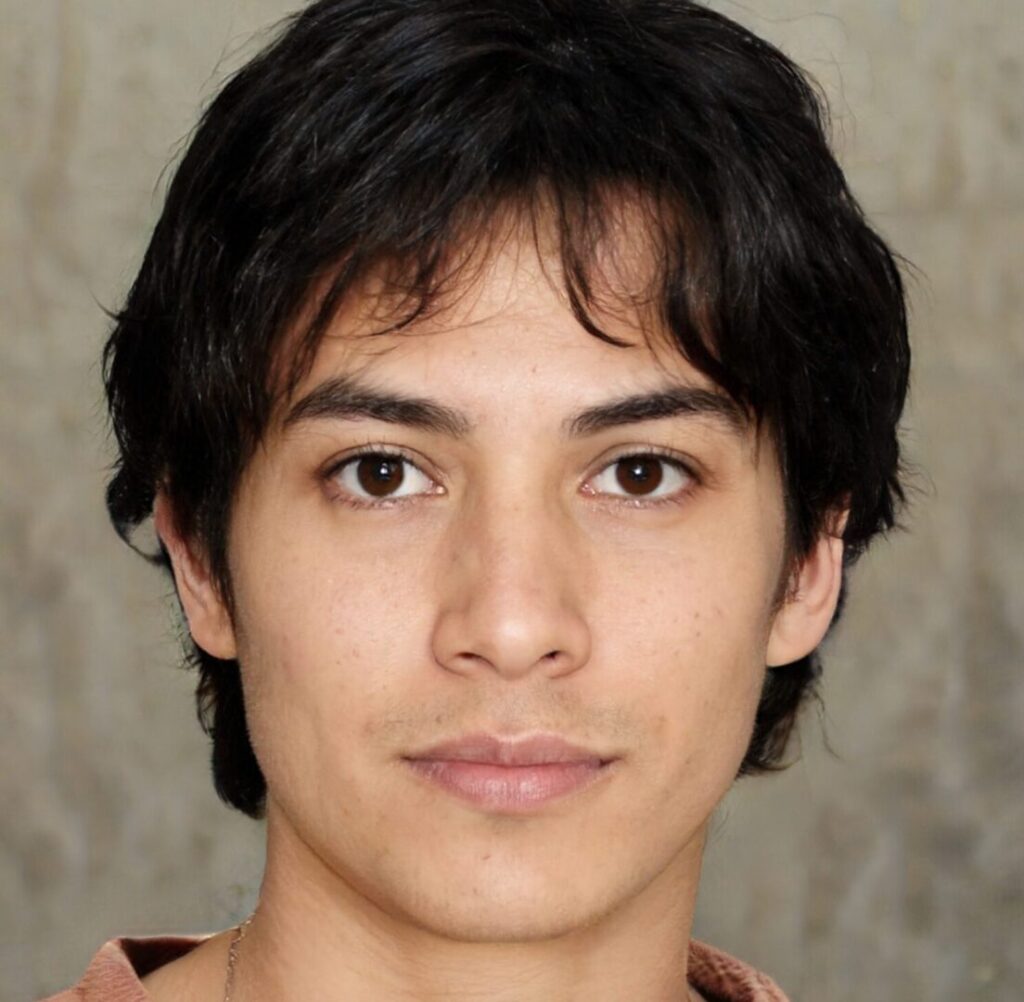

Imaginez un monde où chaque personne que vous croisez peut, d’un simple clic, avoir accès à vos photos disponibles publiquement sur Internet. Effrayant, n’est-ce pas ? C’est exactement ce que propose PimEyes, un outil de reconnaissance faciale basé sur l’intelligence artificielle. Mais dans un univers où la protection de la vie privée est sur toutes les lèvres, comment naviguer dans ces eaux troubles sans compromettre vos informations personnelles ?

1. Le Fonctionnement de PimEyes

1.1 La technologie de reconnaissance faciale

La reconnaissance faciale est un procédé technologique qui permet d’identifier ou de vérifier l’identité d’une personne à partir de son visage. Grâce à des algorithmes sophistiqués, elle analyse les traits du visage pour générer un profil unique. PimEyes se sert de cette technologie pour créer un moteur de recherche inversée, capable de localiser des photos d’une personne disséminées partout sur le web.

Cette technologie repose sur l’apprentissage automatique. Des millions d’images sont utilisées pour entraîner les algorithmes, ce qui permet à l’outil d’améliorer sans cesse sa précision. En d’autres termes, plus il obtient de données, plus il devient efficace pour reconnaître ou associer des visages à partir de nouvelles images.

1.2 Les fonctionnalités offertes par PimEyes

PimEyes propose principalement une recherche d’images similaires, permettant à un utilisateur d’identifier où ses photos apparaissent sur Internet. Cette fonctionnalité soulève des questions importantes sur la protection de l’identité numérique. En outre, PimEyes offre des services additionnels liés à la vie privée, comme un service de retrait d’informations, moyennant finance, pour ceux qui la souhaitent.

Un aspect intéressant de PimEyes est sa capacité à fournir un historique des découvertes antérieures. Cela permet aux utilisateurs de suivre comment et où leurs images ont été utilisées dans le passé. De plus, des alertes peuvent être définies pour informer en temps réel lorsqu’une image apparaît dans de nouveaux contextes en ligne.

2. Les Implications sur la Vie Privée

2.1 Les risques potentiels pour la confidentialité

L’utilisation de PimEyes s’accompagne de nombreux risques pour la vie privée. La collecte et l’utilisation potentielle des données personnelles, notamment à des fins non autorisées, peuvent exposer les individus à des situations de harcèlement ou à l’usurpation d’identité. Les dérives potentielles en matière de vie privée sont réelles et nous rappellent qu’une simple photo peut parfois en révéler bien plus que ce que l’on croit.

Les implications s’étendent aussi aux libertés civiles. L’accès simplifié à une telle technologie par le grand public ou des gouvernements pourrait mener à une surveillance accrue, menant à des violations des droits fondamentaux. Les individus pourraient se retrouver constamment observés, presque comme si un « grand frère » surveillait.

2.2 Les mesures de protection disponibles

Heureusement, il existe des règles et régulations pour la protection des données qui visent à atténuer ces risques. Par exemple, le Règlement Général sur la Protection des Données (RGPD) en Europe impose des normes strictes pour la gestion des informations personnelles. Parallèlement, sécuriser son identité en ligne demande un peu de vigilance : utiliser des mots de passe robustes, vérifier les paramètres de confidentialité sur les réseaux sociaux, et prendre conscience des informations partagées.

D’autres mesures de protection incluent l’éducation des utilisateurs sur les pratiques de sécurité en ligne. Cela pourrait inclure des campagnes de sensibilisation sur la manière de reconnaître les tentatives de phishing ou sur l’importance de ne pas partager des informations personnelles sans vérification préalable.

3. Le Cadre Légal et Éthique

3.1 La réglementation en vigueur

Dans un contexte où la technologie évolue plus vite que les lois, la réglementation joue un rôle primordial. Le RGPD, par exemple, impose des obligations strictes aux entreprises comme PimEyes qui traitent des données personnelles. Selon la région, d’autres lois peuvent aussi s’appliquer, mais toutes visent à protéger l’individu contre des intrusions indiscrètes.

Lors d’une réunion cruciale, Clara, chargée de conformité, a raconté comment une erreur dans l’application des règles du RGPD avait entraîné une amende salée pour son ancienne entreprise. Cette expérience l’a poussée à devenir une fervente défenseure de la protection des données, ce qui élargit le débat autour des enjeux éthiques.

Néanmoins, l’application et le respect de ces réglementations peuvent varier considérablement d’une juridiction à l’autre. Certaines régions peuvent avoir des lois plus laxistes, tandis que d’autres peuvent imposer des sanctions sévères pour les violations des règles de protection des données.

3.2 Les considérations éthiques

Les questions éthiques autour de la reconnaissance faciale sont d’une grande importance. Implique-t-elle une violation des droits fondamentaux ? Les organisations de défense des droits de l’homme avancent que son utilisation entraîne un risque majeur pour les libertés individuelles. Cette technologie, bien qu’intrigante et pratique, pourrait encourager une surveillance ponctuelle et anonyme.

Le dilemme éthique se situe également sur le plan de la discrimination potentielle. Les erreurs de reconnaissance faciale sont plus fréquentes chez certaines populations, ce qui pourrait renforcer les biais sociaux et mener à une inégalité de traitement.

4. Les Alternatives et Recommandations

4.1 Les autres solutions de recherche d’images

FaceCheck ID et Google face search sont des alternatives notables à PimEyes. Chaque outil offre une gamme de fonctionnalités spécifiques, chacune avec ses propres promesses en termes de respect de la vie privée. Par exemple, tandis que PimEyes offre d’effacer certaines données sous conditions, FaceCheck se concentre principalement sur la reconnaissance faciale.

Chaque alternative a ses propres limites et avantages. FaceCheck ID, par exemple, s’engage à tenir compte des préoccupations des utilisateurs en matière de confidentialité, ce qui peut en faire une option préférable pour ceux qui sont soucieux de leur vie privée.

4.2 Conseils pratiques pour les utilisateurs

Pour les utilisateurs désireux d’exploiter ces technologies de manière responsable, quelques recommandations sont à envisager. Limiter les partages publics sur les réseaux sociaux, rester vigilant et informé des avancées technologiques, et pratiquer une éthique numérique responsable sont des pas dans la bonne direction pour réduire son empreinte numérique.

Il est également essentiel d’utiliser des solutions de sécurité, telles que des pare-feux et des logiciels antivirus, pour se protéger contre les accès non autorisés à ses appareils. Enfin, envisager d’utiliser des pseudonymes ou des avatars sur les plateformes publiques pourrait offrir une couche supplémentaire de protection.

Tableau Comparatif des Fonctions de PimEyes

| Fonctionnalité | PimEyes | FaceCheck ID | Google face search |

|---|---|---|---|

| Moteur de reconnaissance | Oui | Oui | Partiel |

| Effacement de données | Moyennant finance | Non | Non |

| Garantie de confidentialité | Variable | Élevée | Basse |

Analyse des Risques et Sécurisation des Données

| Risques | Description | Stratégie de Protection |

|---|---|---|

| Usurpation d’identité | Utilisation frauduleuse des images retrouvées | Augmenter les paramètres de confidentialité en ligne |

| Harcèlement | Suivi indésirable des activités en ligne | Surveiller les informations accessibles au public |

| Surveillance accrue | Collecte invisible de données pour observation | Utiliser des VPN et des extensions anti-pistage |

En choisissant d’utiliser PimEyes, les utilisateurs doivent consciencieusement peser le pour et le contre. Tandis que la technologie offre des avantages indéniables, elle ne doit jamais compromettre notre droit à la vie privée. Se familiariser avec ces outils, tout en tenant compte de leur portée et de leurs limites, est essentiel pour ceux qui souhaitent embrasser cette avancée technologique de manière éclairée. Et vous, jusqu’à quel point seriez-vous prêt à sacrifier votre anonymat pour profiter des bienfaits de l’IA ?

Enfin, il est crucial de plaider pour une réglementation continue et pour l’éducation du public concernant les risques associés à ces technologies. Un monde où les individus sont mieux informés et protégés est un monde qui respecte à la fois les innovations technologiques et les droits humains fondamentaux.